Por Interesse_

Por Setor_

Por Segmento_

Eles caminham na rua sem saber. O CPF da mulher no celular dela, os dados bancários do empresário naquela planilha esquecida, até o prontuário médico do adolescente com asma. Todos estão à venda. Não no centro da cidade, mas em um mercado digital invisível. É ali, na Dark Web, que o seu descuido vira ouro para quem sabe onde procurar.

Não existem cartazes ou vitrines. Nesse bazar, onde tudo tem um preço e a moeda é criptografada, a segurança digital é o único escudo entre você e o caos. Os hackers não dormem, os sistemas têm brechas, e uma senha reutilizada pode ser o bilhete premiado de um criminoso.

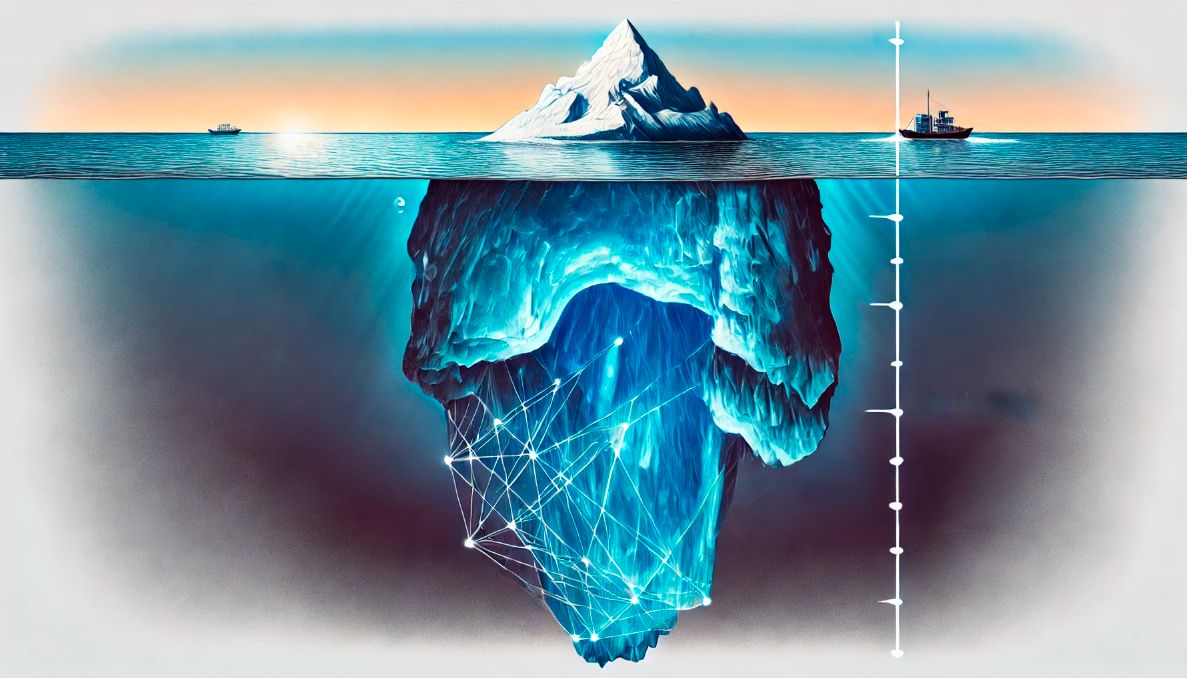

A internet, como você a conhece, é apenas a ponta de um iceberg digital. Abaixo da superfície está a Deep Web — um espaço oculto de sites não indexados pelos mecanismos de busca comuns — mas que ainda assim tem usos legítimos, como o armazenamento de dados confidenciais de governos e empresas.

Porém, mais abaixo, em um canto ainda mais sombrio, está a Dark Web — um território sem regras e quase impenetrável.

Acessada por navegadores específicos, como o Tor, e protegida por camadas de criptografia, a Dark Web é onde o anonimato reina absoluto. Aqui, as regras que conhecemos não se aplicam. É nesse ambiente que operam os mercados clandestinos de dados roubados.

Não se trata de filmes ou conspirações exageradas. É real. Plataformas estruturadas, como se fossem versões obscuras de marketplaces convencionais, comercializam dados pessoais como se fossem produtos comuns.

| Nível da web | Descrição | Acessibilidade | Estimativa de informações/domínios |

| Surface Web | Parte visível e indexada da internet (Google, Bing, etc.). | Aberta, acessível por navegadores comuns. | Aproximadamente 4 a 10% do total da internet. Cerca de 1 bilhão de sites ativos. |

| Deep Web | Conteúdo não indexado, como bases de dados, e-mails e intranets corporativas. | Requer permissões específicas ou logins. | Cerca de 90% da internet. Trilhões de páginas e bases de dados privadas. |

| Dark Web | Subconjunto da Deep Web usado para atividades anônimas, frequentemente ilegais. | Acessível apenas por navegadores especializados (como Tor). | Difícil estimativa; entre 0,01% a 0,1% da internet. Cerca de 50 mil a 100 mil domínios ativos. |

Os itens à venda incluem CPFs, números de cartões de crédito, logins e senhas, carteiras de identidade, passaportes, prontuários médicos, armas, drogas, contratos sinistros e até perfis completos de redes sociais. Cada dado tem um preço e um destino: desde clonagem de cartões até o sequestro digital de contas bancárias.

Os criminosos negociam essas informações em criptomoedas, tornando o rastro financeiro quase invisível. E o ciclo se alimenta de descuidos — uma senha fraca, um clique em um link suspeito, um sistema desatualizado. Assim, os dados roubados ganham novos donos, e o próximo golpe financeiro é apenas questão de tempo.

Quando seus dados caem nas mãos erradas, eles se tornam ferramentas de crime. Não há um único caminho para o uso de informações roubadas; há, na verdade, uma teia complexa de estratégias. Para os criminosos, cada dado vale tanto quanto a criatividade deles em transformá-lo em dinheiro.

Além disso, esses dados podem ser revendidos a outros criminosos, criando um mercado inesgotável de exploração. É um ciclo em que o prejuízo recai sobre as vítimas iniciais e também sobre instituições financeiras e empresas.

O impacto do roubo de dados transcende o indivíduo. Quando informações sensíveis são comprometidas, tanto consumidores quanto empresas enfrentam consequências que podem ser devastadoras.

Os vazamentos de dados corporativos são um pesadelo crescente. A reputação da empresa é o primeiro alvo a ser atingido. Um vazamento pode gerar:

Para quem teve seus dados roubados, o estrago pode ser direto e imediato:

No Brasil, a Lei Carolina Dieckmann (Lei 12.737/2012) e a LGPD oferecem amparo para quem é vítima de roubo de dados. A primeira criminaliza a invasão de dispositivos para roubo de dados, enquanto a segunda regula o uso e o armazenamento de informações pessoais por empresas.

A Teletex, em parceria estratégica com a Cisco, atua na linha de frente da cibersegurança, construindo soluções robustas e exclusivas para proteger informações de empresas e evitar que elas se tornem alvo de criminosos.

Com um Security Operations Center (SOC) ativo 24 horas por dia, a Teletex identifica e responde a ameaças antes que elas causem danos. Isso significa que tentativas de invasão, varreduras de vulnerabilidades e comportamentos suspeitos são neutralizados em tempo real. É como um alarme antifurto para o ambiente digital da sua empresa.

Através da Cybercare, a Teletex implementa ferramentas de ponta:

Além da tecnologia, a Teletex trabalha com a conscientização. Treinamentos para equipes ajudam a criar uma cultura de segurança digital nas empresas. Funcionários capacitados evitam erros comuns, como clicar em links maliciosos ou reutilizar senhas.

A parceria com a Cisco potencializa essas ações, entregando um ecossistema completo de cibersegurança. Juntas, as empresas criam estratégias personalizadas para proteger desde pequenas empresas até grandes corporações, adaptando soluções às necessidades específicas de cada negócio.

Sua empresa está preparada para enfrentar as ameaças digitais?. Receba um diagnóstico gratuito e comece hoje sua jornada para um ambiente digital mais seguro.